Por qué siguen entrando correos de phishing aunque tengas filtros (y cómo cerrarlo con MDaemon + SecurityGateway)

Aunque tengas antispam, el phishing sigue entrando cuando faltan controles de autenticación (SPF/DKIM/DMARC), políticas de filtrado por capas y monitoreo constante. Con MDaemon + SecurityGateway puedes reducir drásticamente su impacto y proteger tu negocio

A quién le pasa (y por qué este artículo es para ti)

Este escenario es más común de lo que parece. Si te identificas con alguno de los siguientes puntos, sigue leyendo:

- Empresas en México con correo propio (on‑premise o en la nube) que reciben suplantaciones de proveedores, clientes o directivos.

- Equipos administrativos que dependen del correo para pagos, facturación y logística.

- Organizaciones que “ya tienen antispam” pero siguen viendo correos peligrosos en la bandeja de entrada.

7 fallas comunes por las que el phishing se cuela

1. Sin DMARC (o DMARC en modo “none”)

El dominio no le indica a los servidores receptores qué hacer cuando falla la autenticación.

2. SPF incompleto

Faltan servicios autorizados (CRM, facturación, plataformas de marketing) o la lista de “includes” está desordenada y rota.

3. DKIM no firmado en todos los flujos

Algunos sistemas envían correos sin firma o con un selector mal configurado.

4. Falta de políticas por tipo de adjunto o URL

Se permiten macros, archivos HTML engañosos y enlaces acortados sin análisis.

5. Sin protección contra suplantación (impersonation / BEC)

Correos “del director” o “del proveedor” sin malware, pero con urgencia y engaño.

6. Listas blancas mal usadas

Se “confía” en dominios o remitentes que pueden ser fácilmente falsificados.

7. Poca visibilidad

No se revisan cuarentenas, reportes de autenticación, tendencias ni dominios atacantes.

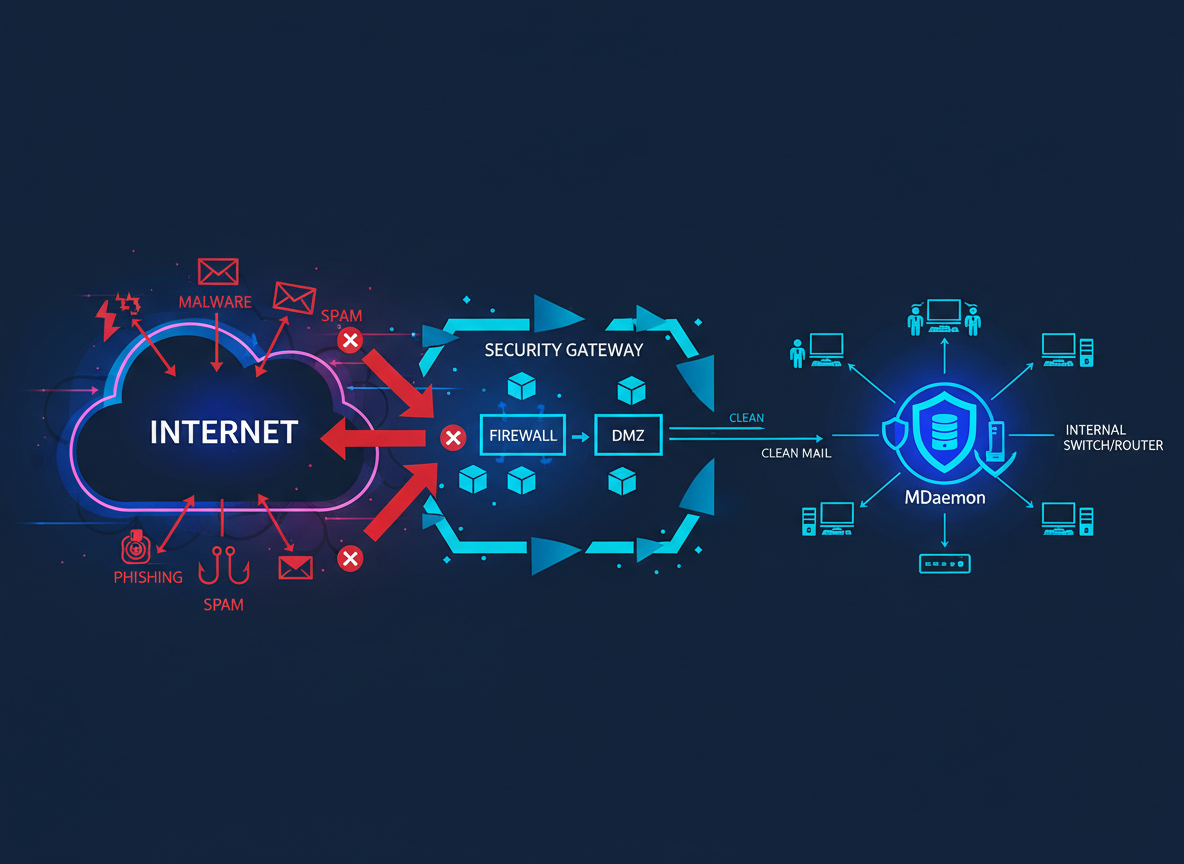

Solución por capas con MDaemon + SecurityGateway

Capa 1: Seguridad perimetral con SecurityGateway

- Filtrado antispam y antiphishing antes de que el correo llegue al servidor.

- Políticas basadas en reputación, contenido, adjuntos y URLs.

- Cuarentena centralizada y reportes para detectar campañas activas.

- Reglas específicas contra suplantación de identidad (display name spoofing, dominios similares).

Capa 2: Control del servidor con MDaemon

- Políticas de seguridad y administración granular de cuentas.

- Refuerzo de autenticación y control de accesos.

- Configuración optimizada para reducir abuso desde cuentas comprometidas.

- Registro detallado y trazabilidad para auditoría y respuesta a incidentes.

Capa 3: Autenticación del dominio (SPF / DKIM / DMARC)

- SPF: autorizar únicamente los servicios que realmente envían correo en nombre del dominio.

- DKIM: firmar todos los correos salientes para garantizar integridad y reputación.

- DMARC: evolucionar de modo “none” a “quarantine” y finalmente “reject” de forma controlada.

- Recomendación: implementar por etapas, con monitoreo de reportes para no afectar envíos legítimos.

Capa 4: Operación diaria (lo que casi nadie hace)

Revisión semanal de:

- Top remitentes bloqueados.

- Dominios “look‑alike” (imitaciones sospechosas).

- Cuentas con intentos de inicio de sesión anómalos.

- Tendencias de campañas (temas, asuntos, tipos de adjuntos).

Además, establecer un proceso simple para que los usuarios reporten correos sospechosos y, con base en eso, crear reglas rápidas que automaticen la protección.

En un entorno donde el correo electrónico sigue siendo la principal puerta de entrada para ataques de phishing, malware y fraude, confiar en una sola capa de defensa ya no es suficiente. La combinación de SecurityGateway como filtro perimetral avanzado y MDaemon como servidor de correo robusto permite implementar una estrategia de protección por capas que reduce drásticamente el riesgo, mejora la visibilidad y fortalece la continuidad del negocio. Al filtrar amenazas antes de que lleguen al servidor y aplicar controles adicionales en el núcleo del flujo de correo, las organizaciones no solo elevan su nivel de seguridad, sino que ganan control, estabilidad y tranquilidad operativa frente a amenazas cada vez más sofisticadas.

Preguntas Frecuentes (FAQ)

¿Ya tengo un antispam, por qué necesito SecurityGateway?

La mayoría de los filtros antispam tradicionales están diseñados para detener correo masivo no deseado, pero no están optimizados para ataques de phishing dirigido (BEC, suplantación de identidad, dominios similares). SecurityGateway agrega una capa perimetral especializada que analiza comportamiento, reputación en tiempo real y técnicas de ingeniería social antes de que el correo llegue a tu servidor.

¿Qué diferencia hay entre MDaemon y SecurityGateway?

- MDaemon es tu servidor de correo: gestiona cuentas, calendarios, políticas internas y almacenamiento.

- SecurityGateway es un filtro perimetral que se coloca “delante” de MDaemon (o de cualquier servidor) para analizar y limpiar el tráfico entrante y saliente.

Juntos forman una solución completa: el servidor + la capa de seguridad especializada.

¿Es complicado implementar SPF, DKIM y DMARC?

No necesariamente, pero requiere orden. Lo recomendable es hacerlo por etapas:

1. Auditar qué servicios envían correo por tu dominio.

2. Configurar SPF con lo estrictamente necesario.

3. Activar DKIM y verificar que firme correctamente.

4. Implementar DMARC comenzando en modo “none” para monitoreo, luego “quarantine” y finalmente “reject”.

Con MDaemon + SecurityGateway, el proceso se facilita porque ambas plataformas incluyen herramientas para gestionar y monitorear estos registros.

¿Esto aplica si mi correo está en la nube (Microsoft 365, Google Workspace)?

Sí, totalmente. SecurityGateway puede colocarse como filtro perimetral delante de servicios en la nube. De hecho, muchas organizaciones lo utilizan para agregar una capa adicional de seguridad que los filtros nativos de Microsoft o Google no cubren, especialmente en temas de suplantación y políticas avanzadas.

¿Cada cuando debo revisar la configuración?

Idealmente:

- SPF/DKIM/DMARC: revisión trimestral o al agregar nuevos servicios de envío.

- Reglas de filtrado: revisión mensual.

- Reportes de cuarentena y tendencias: semanalmente (15-20 minutos).

- Capacitación a usuarios: al menos una vez al año, con refuerzos breves cada 3 meses.

¿Qué hago si un usuario ya cayó en un phishing?

1. Cambiar su contraseña inmediatamente.

2. Revisar reglas de reenvío (los atacantes suelen crear reglas para seguir recibiendo correos).

3. Revisar actividad reciente (correos enviados desde su cuenta).

4. Notificar a contactos si se enviaron correos desde su cuenta.

5. Aplicar políticas de seguridad más estrictas para esa cuenta (2FA, restricciones de acceso).

Con MDaemon y SecurityGateway, puedes identificar estos incidentes más rápido gracias a los registros y alertas.